Uvod u tehnike oporavka podataka -

Tehnike povratka podataka važan su dio Digitalne forenzike. To nije bitno samo za etičke hakere i testere za prodiranje, već i za normalne ljude u svakodnevnom životu. Većina vas možda čak pomisli da su jednom nakon formatiranja tvrdog diska ili mobitela svi podaci nestali. Ali to nije istinita činjenica. Podaci se mogu povratiti na bilo koji način. Osim toga, ako je to samo oblikovanje, tehnike obnavljanja podataka su lak zadatak i mogu se obaviti jednostavnim i besplatnim alatima koji su dostupni na mreži. No početnicima koji vani nemaju pojma, tehnike obnavljanja podataka mogu biti prekid situacije.

Neki od vas možda čak i ne znaju što su tehnike oporavka podataka i koji su aspekti digitalne forenzike. Dakle, pogledajmo to dublje.

Digitalna forenzika

Stoga bi većina vas mogla pomisliti da nakon što imate pogon tvrdog diska zaštićen lozinkom, tada su vaši podaci zaštićeni. A ako izbrišete sve, a zatim ga ponovno formatirate, pomislili biste da to više nema, a? Ali to nije slučaj. I tu igra digitalna forenzika.

Digitalna forenzika dio je etičkog hakiranja. Ne bavi se samo tehnikama oporavka podataka, već i manipulacijom podacima, pronalaženjem izvora slika, video zapisa i mp3 zapisa prenesenih na web. Digitalna forenzika je raznolika kategorija s kojom se treba baviti. Sadrži i skeniranje, popravak i prikupljanje Intela s najviše oštećenih pogona tvrdog diska i drugih uređaja poput mobitela, PDA-ova, prijenosnih računala, biometrije i mnogih drugih. Stoga su tehnike oporavka podataka jedan od najvažnijih dijelova cyber kriminala jer će dovoljno podataka o određenom hakeru / stranci pomoći u rješavanju zločina. Ako nije to, onda bi barem pronađeni podaci mogli pomoći u prepoznavanju radne metode hakera.

Scenarij svakodnevnog života

Sad mislite: Ok, to je u redu za Bijelu kapu i ispitivač prodora, ali kako je to korisno u našem svakodnevnom životu? Dopustite da vam dam scenarij iz stvarnog života.

Scenarij I: Nexus 5 Otkrivenje

Tijekom mojih dana kada sam počeo učiti o hakiranju i ostalim stvarima, bio sam nakaza. Uvijek sam imao običaj kupovati puno uređaja i eksperimentirati s njim. Ali budući da je novac problem, koristio sam kupnju rabljenih mobitela koji se prodaju na eBayu, olxu ili od prodavača na cesti za četvrtinu prvotne cijene. Ne tako davno kada sam eksperimentirao s Nexusom 5 koji sam kupio od eBaya za 8K, izgubio sam puno podataka u sebi. Dogodilo se ovako:

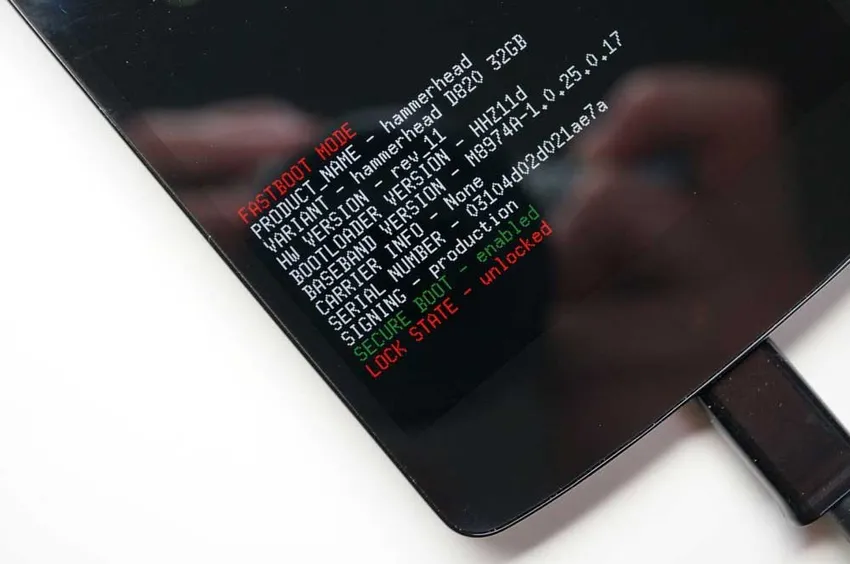

Učitavanje uređaja Nexus 5

Nakon što sam kupio Nexus 5, prethodno ga je oblikovao u potpunosti. Ukorijenio sam ga i instalirao Cyanogen Mod 11.00 (CM11-KitKat) i instalirao totalno AK kernel. U stvari je funkcioniralo tako dobro da sam ga počeo koristiti kao svoj svakodnevni vozač. Ali kad sam ga pokušao pretjerati, telefon je zapravo propao. Baterija je izgorjela zbog preopterećenja. Kupio sam drugu bateriju i lemio je. Ali kad sam pokrenuo Cell, on se zaglavio u petlji za podizanje sustava (Bootloop što znači neprekidno učitavanje pri ekranu za učitavanje pri pokretanju). Dakle, morao sam ponovo instalirati cijeli OS. Ali budući da sam želio vratiti sve podatke koje sam imao u sebi, morao sam napraviti neke majmunske trikove kako bih vratio sve podatke. To nije bila ravno naprijed. A kad kažem tehnike obnavljanja podataka, ne mislim na interne podatke. Mislim na stvarne podatke telefona u kojima se pohranjuju postavke i druge stvari. Dakle, počeo sam tražiti online alate za obuku za oporavak podataka i pronašao alat Safecopy za Linux. Imao sam prednost u Linuxu, ali o tome nikad ništa nisam znao. Instalirao sam ga upisivanjem:

Preporučeni tečajevi

- Online tečaj HTML i HTML5

- Tečaj profesionalnog testiranja softvera

- Online tečaj certifikacije u Drupalu 7

- Obuka za internetsko certificiranje u JQueryju

$ apt-get instalirajte sigurnu kopiju

Jednom instaliran pokušao sam napraviti sliku cijelog diska za particiju podataka i predmemorije pomoću Safecopy koristeći naredbu dolje:

$ safecopy / dev / Nexus5 nexus5.iso

, Cijeli su mi podaci bili od 5-6 gig-a, ali izgleda da je prikupljeni podatak bio oko 14 gigova. Bila sam šokirana kad sam to vidjela. Od kada sam bio očajan i znatiželjan vratiti svoje podatke bez korupcije; Upotrijebio sam i ADB alate (Android Debug Bridge) za izradu sigurnosnih kopija.

Alat za ADB instalirao sam u Linuxu upisivanjem:

$ apt - instalirajte android-tools-ADB

Sljedeću naredbu uzeo sam kompletnu sigurnosnu kopiju mobitela:

$ adb sigurnosna kopija -apk-dijeljena -all -f /root/temp.ab

Ako samo želite sigurnosno kopirati bez apk, možete koristiti bilo što od sljedećeg:

$ adb backup -all -f /root/temp.ab

Međutim, možete provjeriti naredbu za pomoć da biste provjerili ima li više zastava i opcija.

Eto, dolazi i najšokantniji dio. Trebala su otprilike 3-4 sata da se dobije potpuna sigurnosna kopija mobitela. Nakon završetka, sveukupni dosje dobio sam 33 koncerta. Bio sam šokiran kad sam ovo vidio. Cijeli moj Nexus 5 bio je bez 16 giga, od čega sam imao samo 12 giga na raspolaganju za pohranu stvari, a opet sam koristio do 5-6 gig od toga. Onda, odakle do đavola, preostalih 26 svirki? Najgore je bilo pitanje gdje je to sve pohranjeno? Zbunjen s ovim, koristio sam SQLite Viewer za pregled datoteke sigurnosnih kopija prije nego što je ponovo mogu vratiti, a ono što sam vidio bilo je nevjerojatno. Ne samo da je uzeo sigurnosnu kopiju, ali kada sam pokušao vratiti podatke, obnovljeni su i svi podaci koje je prethodno pohranio vlasnik. Mogao sam vidjeti Facebook chatove i We-chat podatke, kao i koristeći preglednik SQLite i SQLite Viewer. Bilo je samo pitanje vremena kad ću moći razdvojiti stare podatke za oporavak od vlastitih podataka. Mogao sam i povratiti SMS i podatke o kontaktima koristeći zloglasni Sleuth Kit, ali razmišljao sam dati malo vremena prije nego što svladam osnovni oporavak baze podataka. Također sam oporavio bazu podataka Whatsapp, a uz malo društvenog inženjeringa, hakirao sam i šifrirani ključ osobe od koje sam kupio mobitel. No, kasnije sam određenu osobu nazvao budući da je skroman čovjek i informirao sam je o problemima koji bi se mogli dogoditi ako to padne u pogrešne ruke.

II scenarij: Metoda Kevina Mitnicka

Sumnjam da je većina vas možda čula za zloglasnog hakera Kevina Mitnicka. Napisao je mnoštvo knjiga vezanih uz Social Engineering i Hacking. Bio je na popisu najtraženijih FBI-a i isto je odslužio 5 godina zatvora, ali je kasnije pušten jer protiv njega nije pronađeno mnogo dokaza. Možda se pitate zašto to govorim. Razlog za to je zato što; Kevin je bio izvrstan socijalni inženjer. Koristila sam nekoliko njegovih trikova kako bih prodrla u web stranice i organizacije (očito pravno). Ono što je prije činio bilo je vrlo impresivno otkad je lažno predstavljao nekoga poput sebe i stekao fizički pristup organizaciji, a zatim je hakirao. Vozio je i odlagalište smeća kroz koji je mogao pristupiti osjetljivim datotekama koje se bacaju kao smeće.

Kad sam pročitao njegovu knjigu "Umjetnost obmane", pomislio sam da pokušajmo. A to je bilo prije dvije godine kada sam radio u drugoj informatičkoj organizaciji. Znao sam da se svaka 3 godine tvrtka stalno ažurira promjenom dijela hardvera, a prodavala je ove komponente najvišem ponuđaču na eBayu u paketima. Izgleda da sam od tamo kupio nekoliko tvrdih diskova. Sve je bilo čisto i formatirano i sporo. Znači, ovaj alat poznat kao EASEUS tehnika obnavljanja podataka upotrijebio sam za oporavak izbrisanih podataka. U to vrijeme nisam znao za sigurnu kopiju. Dakle, koristio sam ovaj program za oporavak podataka. Prvo sam koristio probnu verziju i pronašao puno datoteka, ali teško je oštećen i ne mogu ih vratiti. Osim toga, datoteke koje su prikazane kao "datoteke koje mogu biti obnovljene" bile su starije od 2-3 godine. Dakle, tada sam imao živi disk koji je bio Knoppix, poznati živi disk za rješavanje bilo čega. Ali ono što sam učinio i kasnije sam shvatio je da se to može učiniti bilo kojom Linux distribucijom, a ne samo Knoppixom. Naredbu dd koristio sam za kloniranje cijelog tvrdog diska i skeniranje ga po sektorima. dd je alat za kopiranje diskovnih programa za Linux. Ovdje čak možete odrediti gotovo sve, od veličine bloka do kloniranja čitavog pogona.

Za kloniranje tvrdog diska upotrijebio sam sljedeću naredbu:

$ dd ako je = / dev / sdb1 od = / root / tempclone.iso bs = 2048

Ovdje možete odrediti bilo koju veličinu bloka prema vašoj želji u rasponu od 512k do 4096, osim ako ne znate što radite. Ovdje dd traži od računala da provjeri pogon s oznakom sdb1 i ako je tamo, napravi kopiju cijelog diska u iso ili slikovnu datoteku, ovisno o vašoj upotrebi, a veličina bloka iznosi 2048k, a zatim je spremite u korijenski direktorij s imenom tempclone.iso. Također možete preokrenuti postupak pretvaranja iso klona u fizički HDD tako da upišete sljedeće:

$ dd if = / root / tempclone.iso od = / dev / sdb1 bs = 1024

Ovdje uvijek više volim koristiti malu veličinu bočnih blokova zbog osobnih preferencija. Možete ga povećati ako želite, ali s njim sam u prošlosti imao loša iskustva. Tako mala veličina bloka.

Kloniranjem tvrdog diska na vašem računalu sada imate klon čitavog HDD-a. No imajte na umu da ovo neće raditi na običnom HDD-u koji je formatiran jer se ne može klonirati. Prvo biste morali vratiti oštećene podatke pomoću dobrog softvera za oporavak diska poput EASEUS-a, čak i ako je nečitljiv da to nije problem. Nakon oporavka možete ga klonirati pomoću naredbe dd. Razlog je taj, jer ako vaš tvrdi disk ima nepopravljive loše sektore, tvrdi disk vam neće dopustiti ni da pročitate preostali dio podataka u blizini tog sektora. Ali to možemo učiniti i kloniranjem pogona. Nakon kloniranja možete upotrijebiti sljedeće alate za prepoznavanje i uklanjanje loših sektora i spremanje samo dobrih i nadoknadivih sektora, a zatim ih čitanje:

- HDDscan

(Http://hddscan.com/)

- HDDLLF

(Http://hddguru.com/)

- Provjerite Flash

(Http://mikelab.kiev.ua/index_en.php?page=PROGRAMS/chkflsh_en)

- Chip Genius

(Www.usbdev.ru/files/chipgenius/)

Radeći to, izvadio sam oko 390 giga podataka s tvrdog diska od 500 giga i iz kojih sam mogao oporaviti neispravne podatke od oko 236 gigabajta. Ovo je bilo ozbiljno pitanje, budući da su informacije koje sam dobio bile krajnje povjerljive. Uvidom u podatke, vidio sam da je to tvrdi disk koji je koristio tim za ljudske resurse da bi spasio plaću, osigurani fond i druge računovodstvene podatke. Brzo sam vratio te podatke šefu informatičke službe i obavijestio ga o tome, ali budući da je ovo Indija, nisu poduzete nikakve odgovarajuće radnje. Preporučio sam tvrtki da uništi tvrde diskove, a ne da ih prodaje jer bi to zapravo moglo biti noćna mora ako podaci o bankovnim računima dođu u pogrešne ruke. Unatoč tome, od mene su tražili da odustanem, ali dobio sam promociju zbog ovoga što je potpuno drugačija priča.

Digitalna forenzika i tehnike obnavljanja podataka: posljedica

Ali poanta je tu da se tehnike obnavljanja podataka ne odnose samo na sve druge organizacije, već i na normalne ljude koji koriste elektroničke uređaje za pohranu povjerljivih podataka. Mogao bih nastaviti s tim u vezi, ali to nije važno. Važno je znati kako uništiti dokaze digitalne forenzike. Hakeri danas koriste LUKS enkripciju za uništavanje podataka ako ih netko umiješa, što prepisuje svaki bajt s nulama, a ne bilo koji drugi šesterokutni broj. Zbog toga su tehnike obnavljanja podataka beskorisne. Ali opet, nije dječja igra za to da svi koriste LUKS enkripciju. Osim toga, korištenje LUKS enkripcije ima veliku manu što, ako sami zaboravite lozinku za pohranjene podatke, ne može se vratiti bez obzira na sve. Zaglavit ćeš zauvijek. Ali očito je bolje da nitko nema pristup podacima, nego neki lopov koji ih koristi u zlonamjerne svrhe.

Tehnike oporavka podataka i digitalna forenzika još je jedan važan razlog zbog kojeg hakeri normalno uništavaju sve podatke sigurnim brisanjem s računala žrtve ili roba nakon što završe s radom tako da im se ništa ne može pratiti. Uvijek postoji više nego što se čini. Tehnike oporavka podataka, kao i svaka druga stvar na planeti, blagodat je i prokletstvo. Dvije su strane iste kovanice. Ne možete spasiti jednoga dok uništavate drugoga.

Prvi izvor slike: Pixabay.com

Preporučeni članci: -

Evo nekoliko članaka koji će vam pomoći da dobijete više detalja o digitalnoj forenzici i važnim aspektima tehnika obnavljanja podataka pa samo prođite vezu.

- Snažan plan digitalne marketinške kampanje

- 5 jednostavnih strategija digitalnog marketinga za poslovni uspjeh

- 11 Važne vještine koje digitalni marketing menadžer mora imati

- Kako digitalno učenje mijenja obrazovanje?

- Pravilni vodič za Drupal vs Joomla

- Drupal 7 vs Drupal 8: Značajke

- ACCA vs CIMA: Funkcije