Izvor slike: torproject.org

Izvor slike: torproject.org

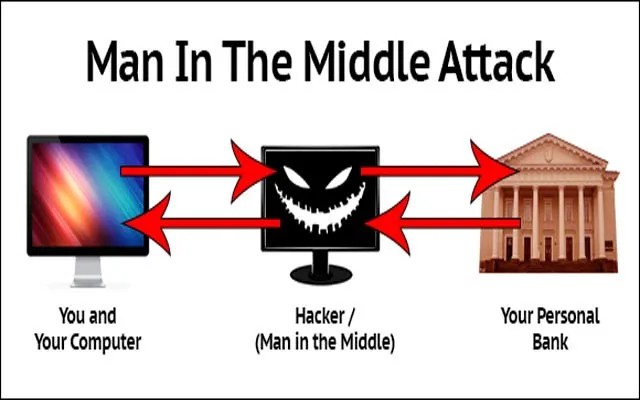

Da. Znam. Naslov mi se čini zastrašujući. Ali to nije ime nekog filma. Ali mogu se kladiti da je to tako zastrašujuće. Čovjek u sredini MITM je vrsta napada koji se koristi u hakiranju i mrežnim otmicama stvari.

Ali zašto ime Čovjek u srednjem MITM. Čekati! To nije to! Ranije je bio poznat kao Majmun - u sredini. Ne znam zašto se tako zvalo, ali sigurno znam zašto je Čovjek u srednjem MITM ime. Sljedeća će slika biti sama po sebi razumljiva za svoju definiciju.

Izvor slike: github.com

Sinopsis napada čovjeka i srednjeg napada (MITM)

Još uvijek u nedoumici? Dopustite da vam objasnim ovo. Pretpostavimo da ste osoba koja je dužna redovito posjećivati vaše web mjesto radi neke vrste x poslova. Posjetite mjesto svojih klijenata i priložite svoj ključ za pokretanje interneta.

Ali vidite da niste uspjeli napuniti internetski paket (pretpostavite). A sada ga ni ne možete napuniti zbog činjenice da vam je internet u padu.

Sada je klijent dovoljno dobar da vam omogući pristup bežičnom LAN-u ili Wi-Fi-u u našem slučaju. Ali stvar je u tome, je li to sigurno? Apsolutno ne. Ti, moj prijatelju, sada možeš biti žrtva nekih velikih korporativnih špijunaža. Hahaha … Nije baš, ali moja je poanta samo da to nije sigurno. Dopustite da vam objasnim na neki drugi način.

Ono što sam vam rekao gore bilo je samo upozorenje. To sam učinio u stvarnom životu i dopustite da vam pokažem posljedice toga. Ja sam ispitivač prodora za početak.

Ono što ću ovdje reći je ono što vam predlažem da napravite u vlastitom kućnom okruženju ili laboratoriju. Činiti to na javnom mjestu može vas dovesti u neke ozbiljne pravne probleme. (Ukratko, sve dok nemate dobrog odvjetnika, nemojte to raditi).

Incident

Prije dvije godine, kad sam još učio hakiranje (još uvijek učim), sjedio sam u McDonaldsu u Puneu u Indiji. Moj internet je bio ugašen taj tjedan zbog velikih kiša. A kako sam osoba koja ne može živjeti bez interneta, odlučila sam se sudariti u McDonaldsu, s razlogom što ima BESPLATNI Wi-Fi.

Da, ljudi normalno odmah uskaču u mjesto gdje postoji besplatni internet (barem ljudi u Indiji to rade), ne razmišljajući o problemima koje može izazvati (zbog ljudi poput mene).

Pa sam pokrenuo svoj laptop. U to sam vrijeme instalirao Arch Linux koji mi je i dalje najdraži. Ali ono što sam učinio moglo se učiniti na bilo kojem prijenosnom računalu instaliranom na osnovnom Linux OS-u (DA-Its Linux). Bilo mi je dosadno i budući da nisam imao što raditi, pokrenuo sam MITM napad za zabavu. Ovaj je napad prilično sofisticiran.

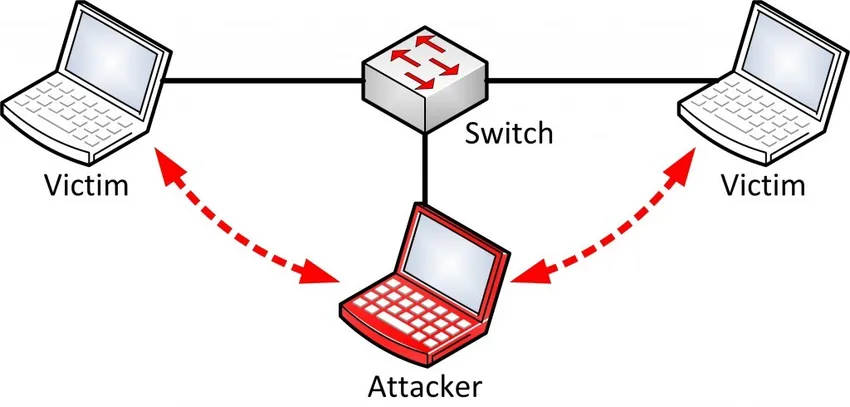

Što bi ovo učinilo, vjerojatno bi ostala računala i mobiteli na mreži pomislili da sam ja usmjerivač i prođu svi paketi kroz mene. Ako se zbog toga ne užasnete, to biste i trebali biti.

Razlog za to je taj što sada obrađujem svaku informaciju koja prolazi kroz mrežu; i dolazni i odlazni promet. Sada mogu pregledati pakete, njušiti ih i pregledavati sve podatke koji prolaze.

Bilo da su ljudi koji se prijavljuju na web stranice društvenih mreža, ljudi koji razgovaraju jedni s drugima ili još gore, ljudi koji obavljaju bankarske transakcije. Obično bih ostao daleko čim vidim digitalnu potvrdu bilo koje banke. Ali ono što bih radio samo za zabavu je da bih izmijenio chatove koje su ljudi radili.

Ovo je bilo ozbiljno zabavno. WhatsApp je osiguran (ili ga barem ne možete provaliti čim prođe kroz mrežu). Puno ljudi je koristilo We-chat i Hike koji su imali ekstremno nisku enkripciju ili uopće ne. Pa, kad bi momak pitao djevojku da se negdje sastane, obično bih promijenio adresu njihovog sastanka.

Znam da je to djetinjasto, ali kao što rekoh, bilo je zabavno. (Zapravo sam učinio puno više od ovoga samo). Dakle, stvar je u tome što nisam mogao samo vidjeti transakcije i promet koji se događaju, čak sam ih mogao i promijeniti, poslati nešto potpuno izvan ljestvice.

Na primjer, ako netko reproducira videozapis na YouTubeu, mogao bih ga potpuno promijeniti s nekim jednostavnim JavaScriptom i lajkovati ih. Dopustite da vas ponovo pitam o mom prvom primjeru korištenja potpuno slučajnog Wi-Fi-ja, mislite li da je to sigurno?

Preporučeni tečajevi

- R Studio Anova tehnike za obuku

- Obuka za online certificiranje u AngularJS-u

- Profesionalni trening ISTQB razine 1

- Trening osnove profesionalnog testiranja softvera

Kako i zašto

Ok, sada glavno pitanje koje ste svi čekali? Zašto? To vjerojatno nije ni pitanje. Za to postoji puno odgovora, poput osiguravanja sebe ili razumijevanja rizika i znanosti o tome kako to u stvarnosti djeluje i, zapravo, kako znati i uhvatiti svakoga tko radi iste stvari vama,

Za početak, za MITM napad, preporučam korištenje Kali Linuxa. Na taj način, postoji mnogo manje gnjavaže da bilo šta instalirate, jer Kali Linux je softver koji se služi penzijom i dolazi s gotovo svim alatima koji su unaprijed instalirani.

MITM se obično izvodi trovanjem ARP-om. MITM uključuje krađu kolačića, otmice sesija na kojima možete snimiti cijelu sesiju prijavljivanja bilo koje osobe i još mnogo toga.

Uz dovoljno informacija, čak se može izvesti distribuirani napad usluge Denil of Service i srušiti se cijela mreža. Neću ovdje zapisati punopravne dijelove koda. Ali rekao bih vam osnove MITM-a za početak. Razlog za to je taj što napad uglavnom ovisi i o sigurnosti rutera.

Danas jednostavno ne možete uzeti laptop i sjesti u nešto. Za to vam treba pravilno postavljanje. Dakle, nakon instaliranja kali linuxa, preporučio bih dobar nadzor i ubrizgavanje Wi-Fi-ja.

Ona koju već mjesecima koristim je TP-Link Wn722n. Ima dobar domet i izuzetno je moćan i prijenosan za izvođenje MITM napada.

Sada sve što trebate učiniti je koristiti ArpSpoof za spoofing svog Mac ID-a kako bi mreža pomislila da ste usmjerivač, a zatim snimite sav paket putem Wiresharka i tcpdump-a. Možete i njuškati promet pomoću Dsniff-a, ali nećete moći njuškati https pakete.

Dsniff radi samo s nesigurnim slojem socket-a, tj. Http, a ne https. Za rad s http-om, trebate koristiti SSL Strip, za odbacivanje sloja Secure sockets i zatim njuškanje paketa kroz njega.

Imajte na umu još nekoliko stvari. Provjerite je li vatrozid konfiguriran za prihvat ovih paketa. Također, ako to radite na LAN-u, to nije problem, ali ako to pokušavate učiniti na WAN-u, tada biste to trebali poslati naprijed kako biste dobili ove pakete.

Slijedi nekoliko MITM alata za napad koji se mogu koristiti:

Za prozore:

Cain i Abel - GUI alat za njuškanje otrova ARP-om. Budući da sam na ovom polju odavno, radije bih predložio da ne idem za čovjekom u sredinu napadačkih alata za prozore. Ako pokušavate izvršiti više napada, prozori neće pomoći. Morat ćete se prebaciti na Linux ili imati više računala što, nije dobro.

Za Linux:

- Ettercap i Wireshark: Za njuškanje paketa na LAN-u

- Dsniff: Za snimanje SSH prijava

- SSLStrip - Za uklanjanje sigurnog sloja preko paketa

- Airjack - raditi više MITM-ova odjednom

- Wsniff - Alat za uklanjanje SSL i HTTPS

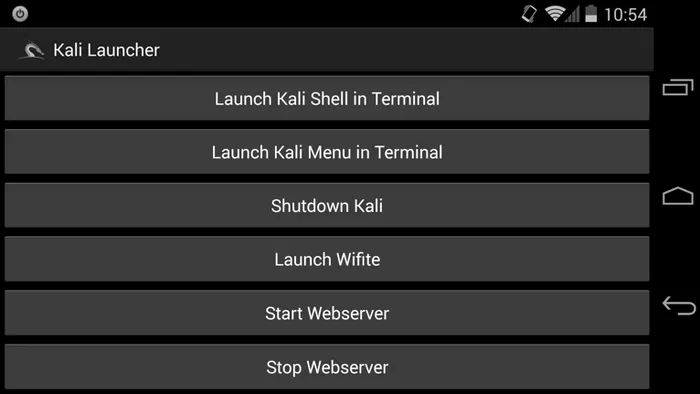

Ako ste mislili da je to to, pričekajte. Postoji još jedna platforma za koju možda ni ne znate: A meni je najdraži Android. Pogledajmo što Android ima u svojoj trgovini:

- Dsploit - Alat za samo različite vrste MITM napada

- Zanti2 - Zanti je komercijalni softver, prije je bio plaćeni program, ali nedavno su ga učinili besplatnim. Izuzetno je jak u slučaju MITM-a i drugih napada

- Wireshark - Isto kao i Linux

- Kali Linux - Da. Za Android je dostupan Kali Linux koji je danas poznat i kao NetHunter. Najbolji je dio što s tim možete čak i zakucati na svoje kućno računalo, a zatim pokrenuti hakiranje bez ostavljanja traga.

Dakle, sljedeći put kad vidite da se netko brka oko vaše mreže, u njega ne treba sumnjati samo tip s prijenosnim računarom. Svaka osoba s dobrim android mobitelom kao što je Nexus ili One plus može provaliti u vašu mrežu a da to niste ni svjesni.

Ovako izgleda GUI Kali na Nethunteru:

Izvor slike: kali.org

Paranoja je ključ sigurnosti

Jedini način da ostanete sigurni u ovom svijetu napunjenom parazitima jest ostati paranoičan. Ne radi se samo o napadu na MITM, već zato što je za sve. Slijedi nekoliko koraka koje možete uzeti u obzir pri pristupu javnom Wi-Fi-ju da biste se zaštitili:

- Uvijek koristite VPN prilikom povezivanja s uslugama e-pošte

- Upotrijebite sigurnu e-poštu s pristojnom sigurnošću e-pošte za otkrivanje zlonamjernih sadržaja, npr .: Google ili Protonmail

- Ako ste sami vlasnik Wi-Fi mreže, trebali biste instalirati IDS, tj. Sustav za otkrivanje provale da biste zabilježili bilo koju vrstu normalne aktivnosti

- S vremena na vrijeme provjerite vjerodajnice i provjerite je li se dogodila bilo koja slučajna aktivnost ili je do nje došlo s neke druge lokacije. Mijenjajte lozinke svaki mjesec. I najvažnije, ne olakšavajte ljudima da puknu. Većina ljudi čuva lozinke poput 18two19Eight4. Tu je lozinku izuzetno lako probiti, a razlog tome može biti upravo datum rođenja, tj. 18. veljače 1984.. Lozinke bi trebale biti poput 'iY_lp # 8 * q9d'. Da, tako izgleda pristojno sigurna lozinka. Ne kažem da je to nepojmljivo. Ali, utrošit će 10 puta više vremena koje je potrebno za slučaj ranije.

Dakle, to bi bilo za sada. Pričekajte dok na sljedećem blogu o cyber sigurnosti potražite više ažuriranja. Do tada budite sigurni i nastavite sa hakiranjem.

Povezani članci:-

Evo nekoliko članaka koji će vam pomoći da saznate više detalja o tajnom napadaču pa samo prođite vezu.

- 13 vrsta pravila etiketa za e-poštu koje biste mogli prekršiti

- Java Intervju pitanja za svježiji | Najvažnije

- 6 vrsta cyber-sigurnosti | Osnove | Važnost

- Linux vs Windows - Pronađite 9 najneverovatnijih razlika

- CEH vs CPT (certificirani etički haker VS certificirani ispitivači prodora)